ΕΞΑΙΡΕΤΙΚΗ ΠΡΟΣΟΧΗ: Σε εξέλιξη βρίσκεται απάτη που συνδυάζει κλοπή κινητών τηλεφώνων iPhones με ιστοσελίδες Phishing για άντληση δεδομένων απο τα κινητά τηλέφωνα των θυμάτων!

Σε εξέλιξη βρίσκεται εδώ και μερικές ημέρες απάτη που στοχεύει χρήστες κινητών τηλεφώνων iPhone. Σύμφωνα με ασφαλείς πληροφορίες, η απάτη στοχεύει κατόχους κινητών τηλεφώνων της γνωστής εταιρείας Apple, μετά απο φυσική κλοπή των κινητών τους τηλεφώνων! Η απάτη έχει εντοπιστεί απο αναλυτές του SecNews, μετά απο πολλαπλές καταγγελίες που δεχτήκαμε, αλλά μέχρι αυτή την ώρα αναμένουμε να ληφθούν μέτρα από τις αρμόδιες διωκτικές αρχές!

Πως πραγματοποιείται η απάτη

Αρχικά αναφορικά με την απάτη που αναλύθηκε, όλα ξεκίνησαν με την κλοπή ενός κινητού τηλεφώνου iPhone 6s Plus στην περιοχή του Συντάγματος. Ο χρήστης που έπεσε θύμα της κλόπης ΑΜΕΣΑ κλείδωσε την συσκευή του μέσω της υπηρεσίας της Apple που μπορεί κανείς να βρεί στο https://www.icloud.com, ενώ παράλληλα προχώρησε και σε δήλωση κλοπής στο πλησίον αστυνομικό τμήμα (Συνταγματος). Mε το σχετικό έγγραφο που έλαβε, πραγματοποίησε και κλείδωμα της SIM κάρτας από τον πάροχο τηλεπικοινωνιών ώστε να μην μπορεί να χρησιμοποιηθεί.

Συνεπώς η συσκευη πλέον μπορει να ανοιξει μονο από τον ίδιο τον χρήστη με το δικο του apple id και τον κωδικο. Μαλιστα επειδη ο χρήστης είχε λάβει μέτρα ασφάλειας για την διασφάλιση των δεδομένων του, έχοντας ενεργοποιημενο τον ελεγχο διπλού παράγοντα (2 factor authentication) ακομα και να έβρισκαν οι απατεώνες το apple id και τον κωδικο του, θα έπρεπε να εισάγουν και τον μοναδικό εξαψηφιο κωδικό που λάμβανε ο χρήστης-θύμα σε άλλη συσκευή (Macbook), ώστε να ανοίξει η συσκευή. Συνεπώς η συσκευή τους ήταν πλέον άχρηστη!

Τα περίεργα όμως ξεκίνησαν απο το ιδιο βραδυ κιολας που πραγματοποιήθηκε η κλοπή.

Οι απατεώνες, πιθανόν μέλη συμμορίας, προσπάθησαν να ανοίξουν τη συσκευή και είδαν στην οθόνη τον αριθμό επικοινωνίας που είχε δηλώσει ο χρήστης-θύμα και το μηνυμα που εγραφε ”Το θέλω πίσω πόσα θέλετε”.

Τότε ξεκίνησε ένας “πόλεμος” μηνυμάτων & προσπαθειών επικοινωνίας ώστε με διαφορους τροπους να κλέψουν τους κωδικούς του χρήστη, για να το αρχικοποιήσουν (επαναφορά στις εργοστασιακές ρυθμίσεις) και να το πουλήσουν ως καινούριο.

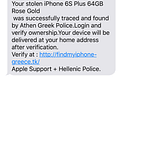

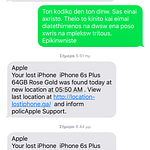

- Αρχικά απο μία διεύθυνση ως Apple ήρθε μήνυμα στο κινητό επικοινωνίας που είχε δηλωθεί, όπου έλεγαν να βάλει του κωδικούς του για να δεί που έκανε ανανέωση τοποθεσίας το κινητό πρίν απο λίγα λεπτά.

- Όταν είδαν οι δράστες ότι το θύμα “δεν τσίμπησε”, στη συνέχεια απέστειλαν μήνυμα οτι το κλεμμένο κινητό βρέθηκε και καλούσαν τον χρήστη να πραγματοποιήσει πιστοποίηση ιδιοκτησίας ”verify ownership” για να το στείλουν πισω. Στο συγκεκριμένο μήνυμα ψευδώς αναφέρουν ότι εντοπίστηκε απο την Ελληνική Αστυνομία.

- Επειδη το θύμα δεν ανταποκρίθηκε σε κανένα από αυτά τα μηνύματα και δεν έβαλε πουθενά τους κωδικούς του, προσπάθησαν να επικοινωνήσουν μαζί τους από καρτοκινητό Vodafone που στη συνέχεια εντοπίστηκε ότι ανήκει σε κάποιον Saleem Muhammad Ahmad Bashir.

Στην προκειμένη περίπτωση το θύμα έδρασε εξαιρετικά αποτελεσματικά και δεν πείστηκε από τις προσπάθειες των απατεώνων. Δεν συνέβει όμως το ίδιο, σε μεγάλο αριθμό αντίστοιχων περιπτώσεων, όπως ενημερωθήκαμε!!!

4 Σημαντικά ερωτήματα

- Είναι εμφανές ότι πρόκειται για οργανωμένη απάτη, οργανωμένου κυκλώματος με ισχυρές δομές, μιας και σε λιγότερο απο 24 ώρες το θύμα έλαβε σχετικά μηνύματα που οδηγούσαν σε ιστοσελίδες Phishing που είχαν κατασκευαστεί σε προγενέστερο χρόνο. Συνεπώς δεν πρόκειται για απλές κλοπές κινητών τηλεφώνων αλλά για κάτι πολύ πιο οργανωμένο. Γιατί δεν αντιμετωπίστηκε από τους παρόχους & τις αρχές ως σοβαρή περίπτωση αλλά ως μια απλή κλοπή κινητού τηλεφώνου?

- Γιατί σε περιπτώσεις οργανωμένης απάτης ή οργανωμένων κλοπών κινητών τηλεφώνων, δεν μπορεί ο πάροχος να πραγματοποιήσει ΑΜΕΣΗ άρση απορρήτου? Οι απατεώνες επικοινώνησαν κανονικά με το θύμα τους, μάλιστα υπήρξε και ανταλλαγή μηνυμάτων και απο τις δύο πλευρές συνεπώς ο εντοπισμός είναι κάτι παραπάνω από εύκολος!

- Γιατί δεν εντοπίζεται μέσω κεραιών κινητής από που εκπέμπει σήμα το συγκεκριμένο καρτοκινητο και τα δεδομένα να παρασχεθούν ΑΜΕΣΑ στις αρμόδιες αρχές και όχι με καθυστέρηση μηνών ώστε να προβούν στις σχετικές έρευνες? Κυρίως όχι για να βρεθούν τα κινητά αλλά για να βρεθούν τα μέλη της συμμορίας που έχουν στήσει όλο αυτό το τόσο οργανωμένο έγκλημα.

- Γιατί δεν πραγματοποιείται φιλτράρισμα με απόφαση των παρόχων διαδικτύου στις ιστοσελίδες Phishing που γίνεται η υποκλοπή κωδικών πρόσβασης εκατοντάδων συνδρομητών που δεν έχουν την γνώση να εντοπίσουν τις ψευδείς ιστοσελίδες?

Ανάλυση / Άμεσα μέτρα πρός διωκτικές αρχές/παρόχους τηλεπικοινωνιών!

Πραγματοποιήθηκε ανάλυση των ιστοσελίδων Phishing που χρησιμοποιούν οι απατέωνες για την λήψη των κωδικών πρόσβασης των θυμάτων τους. Αναλυτικά τα ευρήματα έχουν ως εξής:

- Όπως διαπιστώθηκε, ο εξυπηρετητής server βρίσκεται στην Ρωσία, συγκεκριμένα σε datacenter στην πόλη Irkutsk με IP διεύθυνση 80.87.203.19 και hostname mhost18.ispserver.com

- Στον εξυπηρετητή/server είναι τοποθετημένα πολλαπλά phishing domains που σχετίζονται με πλήθος επιθέσεων Phishing παγκοσμίως. Οι αρχές θα πρέπει να επικοινωνήσουν ΑΜΕΣΑ με την διεύθυνση abuse@abusehost.ru αναφορικά με την εν λόγω επίθεση. Πρόκειται συνεπώς για οργανωμένη συμμορία του διαδικτύου με στόχο την υποκλοπή στοιχείων και δεδομένων χρηστών σε παγκόσμιο επίπεδο.

- Η ιστοσελίδα υποκλοπής όπως μπορείτε να δείτε είναι πανομοιότυπη με την ιστοσελίδα της Apple και δεν εντοπίζεται αυτή την στιγμή απο Antivirus ή Anti-phishing εφαρμογές. Πρέπει να ενημερωθούν άμεσα και οι εταιρείες Antivirus.

- Το SecNews εντόπισε την πλήρη λίστα των phishing domains που χρησιμοποιεί η οργάνωση των απατεώνων. Μπορείτε να δείτε την πλήρη λίστα όπως την δημοσιεύουμε εδώ: http://pastebin.com/JhACfh5z ,ενώ τμήμα της παρουσιάζουμε παρακάτω. Όπως θα διαπιστώσετε εκτός από ψευδείς ιστοσελίδες της Apple, οι ηλεκτρονικοί απατεώνες υποδύονται e-shops φαρμάκων, αρωμάτων και εταιρείες οικονομικών μελετών.

- Η εκτίμησή μας είναι ότι η συμμορία πίσω από την συγκεκριμένη ηλεκτρονική επίθεση χρησιμοποιεί τις ιστοσελίδες που παρουσιάζουμε, για πλήθος άλλων επιθέσεων όπως ξέπλυμα χρήματος μέσω mules, phishing σε τράπεζες, απάτη εναντίον εταιρειών με πλαστά τιμολόγια ή στρατολόγηση αθώων θυμάτων

- Οι απλοί χρήστες αλλά και οι διαχειριστές εταιρικών δικτύων θα πρέπει να προβούν άμεσα σε φιλτράρισμα της IP διεύθυνσης 80.87.203.19 που αναφέρουμε παραπάνω και των σχετικών phishing domains, είτε στα εταιρικά Firewalls είτε στις σουίτες ασφάλειας των προσωπικών υπολογιστών!

- Η χρήση ιστοσελίδων Phishing κατά βάση από την Ρωσία, υποδηλώνει σε μεγάλο βαθμό και την προέλευση των χρηστών που κλέβουν κινητά τηλέφωνα στην Ελλάδα και πραγματοποιούν την εν λόγω απάτη.

ΑΜΕΣΑ θα πρέπει οι Ελληνικοί πάροχοι τηλεπικοινωνιών κινητής τηλεφωνίας αλλά και διαδικτύου για την προστασία του κοινωνικού συνολόυ και των Ελλήνων συνδρομητών, να προβούν σε φιλτράρισμα των κακόβουλων ιστοσελίδων Phishing που εντοπίσαμε (σχετικά εδώ: http://pastebin.com/JhACfh5z). Η επίθεση συνεχίζεται και μόνο με μια απόφαση κεντρικού φιλτραρίσματος σε επίπεδο ISP των ιστοσελίδων που αποδεδειγμένα οδηγούν σε phishing pages θα περιοριστεί η εξέλιξη της.

Αναμένουμε την εφαρμογή άμεσων μέτρων από τους αρμοδίους μετά την δημοσιοποίηση των στοιχείων της απάτης.