Οι εκστρατείες με Trojan απομακρυσμένης πρόσβασης με Java ( RAT ) δεν είναι σπάνιες πια. Η κυκλοφορία τους έχει αυξηθεί τα τελευταία χρόνια και εξακολουθούν να στοχεύουν επιχειρήσεις αλλά και ιδιώτες. Η δημοτικότητα αυτών των εκστρατειών δεν αποτελεί έκπληξη, καθώς αν ένας εισβολέας μολύνει τον υπολογιστή του θύματος με ένα RAT, τότε μπορεί να αποκτήσει τον πλήρη έλεγχο του υπολογιστή. Μαζί με αυτό, αυτές οι απειλές δεν περιορίζονται μονάχα σε ένα λειτουργικό σύστημα, αλλά σε οποιονδήποτε υπολογιστή τρέχει Java. Οι επιτιθέμενοι έχουν εύκολη πρόσβαση στα Java RATs χάρη στο γεγονός ότι ο πηγαίος κώδικας κυκλοφορεί ελεύθερα στο διαδίκτυο.

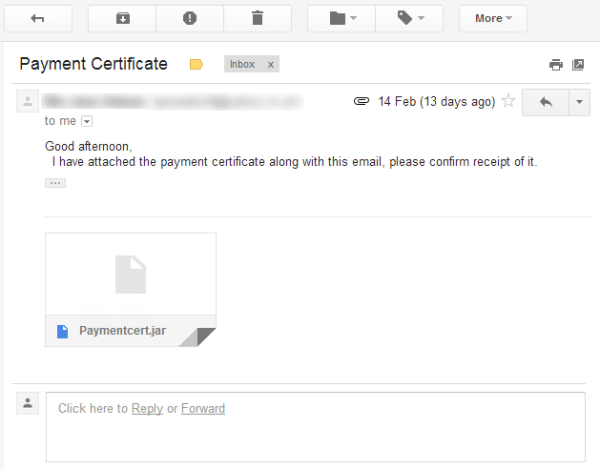

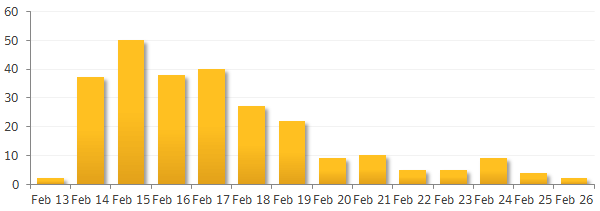

Όπως αναφέρει η Symantec, παρατήρησαν μια νέα spam καμπάνια που διανέμει ένα Java RAT γνωστό και ως JRAT, η οποία ξεκίνησε στις 13 Φεβρουαρίου 2014. Ο αποστολέας του spam e-mail ισχυρίζεται ότι έχει επισυνάψει ένα πιστοποιητικό πληρωμής στο μήνυμα και ζητά από το χρήστη να επιβεβαιώσει ότι το έχει λάβει.

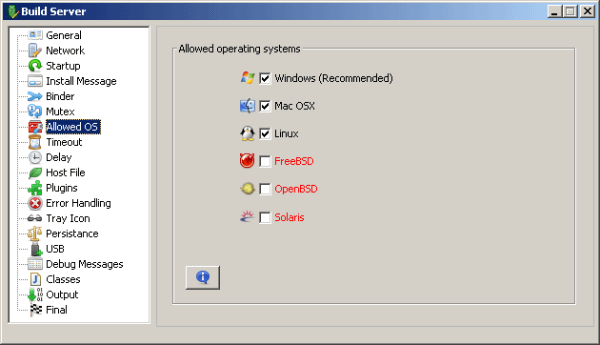

Το μήνυμα ηλεκτρονικού ταχυδρομείου περιέχει πραγματικά ένα κακόβουλο συνημμένο με όνομα αρχείου Paymentcert.jar, και ανιχνεύεται σαν Trojan.Maljava. Εάν εκτελεστεί το Trojan, θα τρέχει το JRAT, που ανιχνεύεται σαν Backdoor.Jeetrat. Το RAT δεν επηρεάζει μόνο τα Windows PCs, αλλά και υπολογιστές με Linux, Mac OSX, FreeBSD, OpenBSD, και Solaris. Αυτό το RAT δεν είναι νέο, καθώς το έχουμε δει σε προηγούμενες στοχευμένες επιθέσεις. Το builder του JRAT, όπως φαίνεται στην παρακάτω εικόνα, δείχνει πόσο εύκολο είναι για έναν εισβολέα να δημιουργήσει το δικό του προσαρμοσμένο RAT.

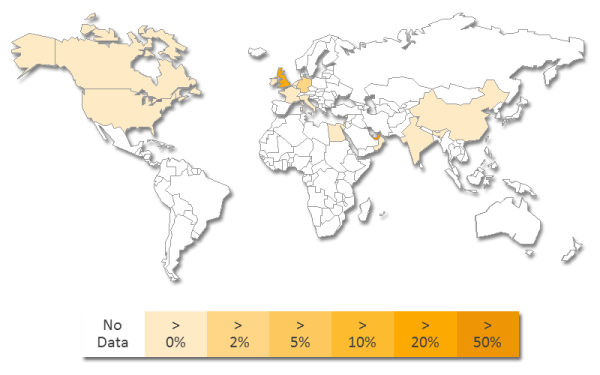

Η τηλεμετρία της Symantec δείχνει ότι η εκστρατεία έχει επηρεάσει κατά κύριο λόγο τα Ηνωμένα Αραβικά Εμιράτα και το Ηνωμένο Βασίλειο.

Η εκστρατεία αυτή φαίνεται να απευθύνεται σε συγκεκριμένα άτομα. Ορισμένες πτυχές της επίθεσης φαίνεται να επιβεβαιώνουν το στοχοθετημένο χαρακτήρα της εκστρατείας, όπως ο μικρός αριθμός των θυμάτων, ένας μοναδικός αποστολέας μηνυμάτων, ένας μόνο server σαν κέντρο διοίκησης και ελέγχου (C&C) και το γεγονός ότι η πλειοψηφία αυτών των spam μηνυμάτων απεστάλησαν σε προσωπικές διευθύνσεις ηλεκτρονικού ταχυδρομείου.

Η Symantec συνιστά στους χρήστες να προσέχουν πολύ, όταν λαμβάνουν ανεπιθύμητα, απρόσμενα, ή ύποπτα μηνύματα ηλεκτρονικού ταχυδρομείου. Αν δεν είστε σίγουροι για τη νομιμότητα του ηλεκτρονικού ταχυδρομείου, τότε μην το ανοίξετε ή αν το ανοίξετε μην κάνετε αυτό που σας ζητάει, όπως κλικ σε συνδέσμους ή άνοιγμα συνημμένων.