Δύο stack-based buffer overflows που παρακολουθούνται συλλογικά ως CVE-2023-32560 επηρεάζουν το Ivanti Avalanche, μια λύση διαχείρισης κινητικότητας επιχειρήσεων (EMM) που έχει σχεδιαστεί για τη διαχείριση, παρακολούθηση και ασφάλεια ενός ευρέος φάσματος κινητών συσκευών.

Δείτε επίσης: Ivanti: Νέο κρίσιμο σφάλμα ελέγχου ταυτότητας στο MobileIron Core

Τα ελαττώματα αξιολογούνται ως κρίσιμα (CVSS v3: 9.8) και είναι εκμεταλλεύσιμα εξ αποστάσεως χωρίς έλεγχο ταυτότητας χρήστη, επιτρέποντας ενδεχομένως στους επιτιθέμενους να εκτελέσουν αυθαίρετο κώδικα στο σύστημα-στόχο.

Η ευπάθεια επηρεάζει την έκδοση WLAvalancheService.exe 6.4.0.0 και παλαιότερες, η οποία λαμβάνει επικοινωνίες μέσω της θύρας TCP 1777.

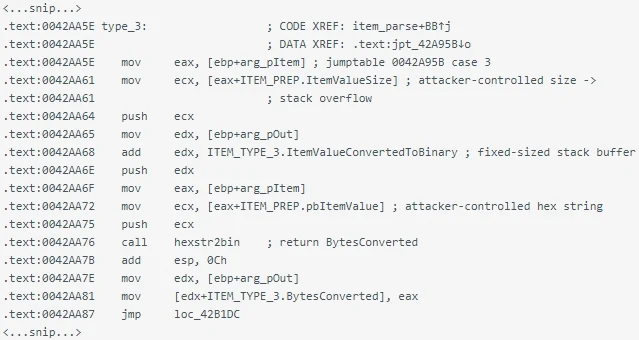

Ένας εισβολέας που στέλνει ειδικά διαμορφωμένα πακέτα δεδομένων που περιέχουν δεκαεξαδικές συμβολοσειρές (τύπος 3) ή μια λίστα δεκαδικών συμβολοσειρών που χωρίζονται με “;” (τύπος 9) μπορεί να προκαλέσει υπερχείλιση buffer λόγω ενός buffer σταθερού μεγέθους με βάση τη στοίβα που χρησιμοποιείται για την αποθήκευση των τροποποιημένων δεδομένων.

Η υπερχείλιση buffer είναι ένας τύπος προβλήματος ασφαλείας όπου ένα πρόγραμμα γράφει περισσότερα δεδομένα σε ένα διπλανό μπλοκ μνήμης (buffer) από όσα μπορεί να χωρέσει, αντικαθιστώντας αυτές τις θέσεις και προκαλώντας συντριβές του προγράμματος ή αυθαίρετη εκτέλεση κώδικα.

Οι υπερχειλίσεις buffer με βάση τη στοίβα αφορούν την αντικατάσταση περιοχών που έχουν διατεθεί στη στοίβα, μια περιοχή μνήμης που αποθηκεύει τις τοπικές μεταβλητές και τις διευθύνσεις επιστροφής του προγράμματος, καθιστώντας δυνατή την καθοδήγηση του προγράμματος για την εκτέλεση κακόβουλου κώδικα.

Πρόταση: CISA: Νέα προειδοποίηση σχετικά με ενεργά εκμεταλλευόμενα bugs Ivanti MobileIron

Τα ζητήματα ανακαλύφθηκαν από ερευνητές της Tenable και αναφέρθηκαν στην Ivanti στις 4 Απριλίου 2023, ενώ ένα proof-of-concept μοιράστηκε με τον προμηθευτή στις 13 Απριλίου 2023.

Αφού παρατάθηκε το παράθυρο αποκάλυψης για να δοθεί στον προμηθευτή περισσότερος χρόνος για την αντιμετώπιση των προβλημάτων, κυκλοφόρησε μια ενημερωμένη έκδοση ασφαλείας στις 3 Αυγούστου 2023, με την έκδοση 6.4.1 του Ivanti Avalanche.

Μαζί με το CVE-2023-32560, η έκδοση 6.4.1 του Avalanche διορθώνει επίσης τα CVE-2023-32561, CVE-2023-32562, CVE-2023-32563, CVE-2023-32564, CVE-2023-32565 και CVE-2023-32566, σχετικά με διάφορα σφάλματα παράκαμψης αυθεντικοποίησης και απομακρυσμένης εκτέλεσης κώδικα.

Το λογισμικό Ivanti χρησιμοποιείται σε κρίσιμα συστήματα και ρυθμίσεις, οπότε οι hackers αναζητούν συνεχώς ευπάθειες κρίσιμης σοβαρότητας που αποτελούν πιθανές πύλες για επιθέσεις.

Τον περασμένο μήνα, αποκαλύφθηκε ότι χάκερς εκμεταλλεύτηκαν μια ευπάθεια zero-day παράκαμψης ελέγχου ταυτότητας (CVE-2023-35078) στο Ivanti Endpoint Manager Mobile (EPMM) για να παραβιάσουν μια πλατφόρμα που χρησιμοποιείται από δώδεκα υπουργεία της νορβηγικής κυβέρνησης, αποκτώντας πρόσβαση σε ενδεχομένως ευαίσθητες και απόρρητες πληροφορίες.

Διαβάστε επίσης: CISA: Προειδοποιεί τις κυβερνητικές υπηρεσίες να επιδιορθώσουν το σφάλμα Ivanti

πηγή πληροφοριών:bleepingcomputer.com