Η πλατφόρμα Myrror Security ανακατασκευάζει τον τρόπο με τον οποίο οι οργανισμοί διαχειρίζονται τους κινδύνους της αλυσίδας εφοδιασμού λογισμικού.

Χρησιμοποιεί δυαδική πηγή ανάλυσης για κάθε πακέτο τρίτου μέρους στον κώδικα, αντί για παραδοσιακές μεθόδους SCA. Με τον αποκλειστικό αλγόριθμο ανάλυσης ευπάθειας προσβασιμότητας, η πλατφόρμα αξιολογεί ακριβώς τον πραγματικό κίνδυνο και παρέχει ιεραρχημένες προτεραιότητες ασφαλείας.

Διαβάστε ακόμη: Νέες ευπάθειες σε Cisco, Fortinet, VMware απαιτούν άμεση ενημέρωση

Με αυτό τον τρόπο, η Myrror εξουσιοδοτεί τους οργανισμούς να αντιμετωπίζουν αποτελεσματικά τις απειλές της σύγχρονης αλυσίδας εφοδιασμού λογισμικού.

Το Myrror είναι ένα εργαλείο σχεδιασμένο για εύκολη εγκατάσταση σε υπάρχουσες πλατφόρμες διαχείρισης πηγαίου κώδικα, συνδέοντας τον οργανισμό με τον κώδικά του και ανακαλύπτοντας τις εξαρτήσεις του. Προσφέρει καρτέλες για τη διαχείριση των αποθετηρίων και των εξαρτήσεων, επιτρέποντας στον οργανισμό να επιλέξει ποια θέλει να παρακολουθεί και να αξιολογήσει τους κινδύνους. Η λειτουργία αυτή παρέχει μια επισκόπηση των απειλών και των εξαρτήσεων σε επίπεδο έργου ή εφαρμογής.

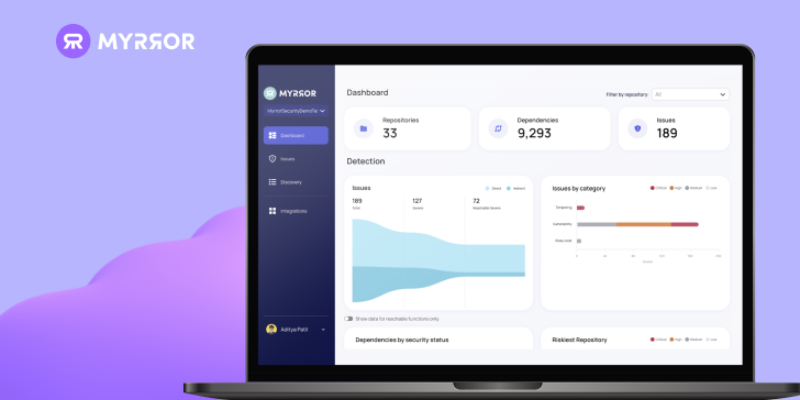

The Myrror Dashboard

Αφού ολοκληρωθεί η εγκατάσταση και ο χρήστης επιλέξει τα αποθετήρια για σάρωση, το πλαίσιο εργαλείων Myrror θα εμπλουτιστεί με πληροφορίες σχετικά με τα αποθετήρια σας, τις εξαρτήσεις τους και τα προβλήματα που περιέχουν. Αν ο χρήστης επιλέξει να παρακολουθήσει πρόσθετους χώρους αποθήκευσης ή να συνδέσει περισσότερες πηγές SCM, το πλαίσιο εργαλείων θα ενημερώνεται αυτόματα με περισσότερες πληροφορίες σχετικά με τις νέες βάσεις κωδικών. Το πλαίσιο εργαλείων παρέχει υψηλού επιπέδου πληροφορίες για τα ζητήματα που αφορούν ολόκληρη τη βάση κώδικα του οργανισμού, όπως:

- Κατάσταση ανίχνευσης

- Θέματα ανά κατηγορία

- Εξαρτήσεις με Κατάσταση Ασφαλείας

- Το πιο επικίνδυνο αποθετήριο

- Ζητήματα ανά γλώσσα κώδικα,

- Κατάσταση αποκατάστασης

- Εξαρτήσεις εκτός δεδομένων

- Οθόνη Προβλημάτων

Αυτός είναι ο πυρήνας της πλατφόρμας Myrror Security. Εδώ, όλα τα ζητήματά σας ιεραρχούνται και επισημαίνονται σύμφωνα με την πραγματική τους σοβαρότητα, δυνατότητα πρόσβασης και εκμεταλλευσιμότητα για μια σαφή κατανόηση του τι πρέπει να αντιμετωπίσετε στη συνέχεια. Διάφορες παράμετροι οργανώνονται σε στήλες, προσφέροντας πιο βαθιές πληροφορίες για κάθε συγκεκριμένο ζήτημα.

Η πλατφόρμα Myrror ξεχωρίζει από τις παραδοσιακές πλατφόρμες SCA λόγω της παραμέτρου προσβασιμότητας, η οποία αξιολογεί την προσβασιμότητα ενός θέματος στην παραγωγή. Η πλατφόρμα δεν περιορίζεται απλώς στην ιεράρχηση των ευπαθειών μόνο ανάλογα με την προσβασιμότητα, αλλά εξετάζει και άλλους παράγοντες, όπως η άμεση ή έμμεση εξάρτηση, η διαθεσιμότητα εκμετάλλευσης και επιδιορθώσεων, καθώς και η επαλήθευση εκμετάλλευσης. Αυτοί οι παράγοντες συμβάλλουν στην ακριβή και αξιόπιστη κατάταξη των θεμάτων ασφαλείας. Επιπλέον, η πλατφόρμα παρέχει δυνατότητες φιλτραρίσματος και εξαγωγής δεδομένων για τη δημιουργία αναφορών ελέγχου ασφάλειας. Κάθε θέμα αναλύεται λεπτομερώς, παρέχοντας πληροφορίες σχετικά με τον αντίκτυπο, την προέλευση και το σχέδιο αποκατάστασης.

Διαβάστε επίσης: Νέες ευπάθειες στις υπηρεσίες Azure HDInsight Spark, Kafka και Hadoop

Ανίχνευση απειλών

Το Myrror παρέχει πολλαπλές λειτουργίες πέρα από τον εντοπισμό ευπαθών σημείων. Ανιχνεύει επίσης διάφορες μορφές επιθέσεων στην αλυσίδα εφοδιασμού, συμπεριλαμβανομένων μεταξύ άλλων:

- URL hijacking/πειρατεία

- Σύγχυση εξάρτησης

- Κακόβουλος κώδικας σε Repo / Εισαγωγή κώδικα

- Επίθεση CI/CD

Κατά την ανίχνευση αυτών των επιθέσεων, ο μηχανισμός ανίχνευσης και το σχέδιο αποκατάστασης ενδέχεται να μην είναι τόσο καθαροί όπως στις κανονικές ευπάθειες. Σε αυτές τις περιπτώσεις, το Myrror θα παρέχει μια πιο λεπτομερή ανάλυση της επίθεσης, επιτρέποντας στους επαγγελματίες να κατανοήσουν την κατάσταση και να εντοπίσουν τον ακριβή κρίκο στην αλυσίδα που ευθύνεται.

Δείτε επίσης: JetBrains: Ευπάθεια TeamCity On-Premises θέτει τους servers σε κίνδυνο – Ενημερώστε άμεσα!

The Remediation Plan Generator

Η προγραμματισμένη προσπάθεια αποκατάστασης συνήθως απαιτεί την κατανόηση των νέων απειλών που εισάγονται κατά την ενημέρωση του κώδικα. Συχνά, η εφαρμογή μιας ενημέρωσης του κώδικα οδηγεί σε νέες ευπάθειες λόγω των νέων εξαρτήσεων που εισάγονται, καθώς και των μεταβατικών εξαρτήσεων που συνοδεύουν αυτές τις αλλαγές.

Πηγή: thehackernews.com